期間限定の楽天ポイントはこの商品で消費しよう

プリンタのインクで期間限定楽天ポイント消費

★6/25am9:59迄Facebookいいね+エントリーでP5倍★【Joshinは平成20/22/24年度製品安全対策優良... |

コンタクトレンズで期間限定楽天ポイント消費

【期間限定!6,600円!6月25日まで!】★【全品処方箋不要】【送料無料】デイリーズアクア バ... |

コンタクトレンズの洗浄液

![【送料無料】オプティフリー(360ml)×8本 [コンタクトレンズ ケア用品]◎【ポイント10倍6/27A...](http://hbb.afl.rakuten.co.jp/hgb/?pc=http%3a%2f%2fthumbnail.image.rakuten.co.jp%2f%400_gold%2flens-deli%2fitem%2fitem-care%2f7-opti-8-280-01.jpg%3f_ex%3d128x128&m=http%3a%2f%2fthumbnail.image.rakuten.co.jp%2f%400_gold%2flens-deli%2fitem%2fitem-care%2f7-opti-8-280-01.jpg%3f_ex%3d80x80)

【送料無料】オプティフリー(360ml)×8本 [コンタクトレンズ ケア用品]◎【ポイント10倍6/27A... |

旦那のカミソリの替刃

シック ハイドロ5 Schick 替刃 カミソリ 髭そりシック ハイドロ5 替刃 12個入 |

-

NTT東日本のリモートサポートサービス料金(毎月500円)解約方法

(

ランキング・クチコミ

)

[31996 view]

2011年04月02日

NTT東日本のリモートサポートサービス料金(毎月500円)解約方法

(

ランキング・クチコミ

)

[31996 view]

2011年04月02日

-

マクドナルドのカロリー表

(

ランキング・クチコミ

)

[15604 view]

2010年07月25日

マクドナルドのカロリー表

(

ランキング・クチコミ

)

[15604 view]

2010年07月25日

-

楽天ETCカードは楽天ランク「プラチナ」で年会費無料になります。楽天カード口コミ

(

ランキング・クチコミ

)

[15351 view]

2012年02月11日

楽天ETCカードは楽天ランク「プラチナ」で年会費無料になります。楽天カード口コミ

(

ランキング・クチコミ

)

[15351 view]

2012年02月11日

-

新iPadとKDDI au iPhone4Sの口コミ

(

ランキング・クチコミ

)

[14936 view]

2012年03月09日

新iPadとKDDI au iPhone4Sの口コミ

(

ランキング・クチコミ

)

[14936 view]

2012年03月09日

-

結婚報告ハガキ・年賀状作成サービス口コミ

(

ランキング・クチコミ

)

[14196 view]

2012年10月08日

結婚報告ハガキ・年賀状作成サービス口コミ

(

ランキング・クチコミ

)

[14196 view]

2012年10月08日

-

期間限定の楽天ポイントの使い方、使い道

(

ランキング・クチコミ

)

[13330 view]

2013年06月24日

期間限定の楽天ポイントの使い方、使い道

(

ランキング・クチコミ

)

[13330 view]

2013年06月24日

-

宛名印刷可能できれいな写真年賀状が安くつくれるプリントサービスの口コミ

(

ランキング・クチコミ

)

[13308 view]

2012年10月21日

宛名印刷可能できれいな写真年賀状が安くつくれるプリントサービスの口コミ

(

ランキング・クチコミ

)

[13308 view]

2012年10月21日

-

NTT東日本から不明請求NTT料金センターの口コミ

(

ランキング・クチコミ

)

[13274 view]

2012年08月14日

NTT東日本から不明請求NTT料金センターの口コミ

(

ランキング・クチコミ

)

[13274 view]

2012年08月14日

-

2013年バレンタインデーに本命にあげたいチョコレート(3,000円以上)

(

ランキング・クチコミ

)

[13026 view]

2013年01月12日

2013年バレンタインデーに本命にあげたいチョコレート(3,000円以上)

(

ランキング・クチコミ

)

[13026 view]

2013年01月12日

-

「○ガツブン DC」通帳に身に覚えない請求への対処法-DCカード口コミ

(

ランキング・クチコミ

)

[12640 view]

2012年08月14日

「○ガツブン DC」通帳に身に覚えない請求への対処法-DCカード口コミ

(

ランキング・クチコミ

)

[12640 view]

2012年08月14日

WordPressでリニューアル作業中は、現在のホームページを見てもらいたい場合

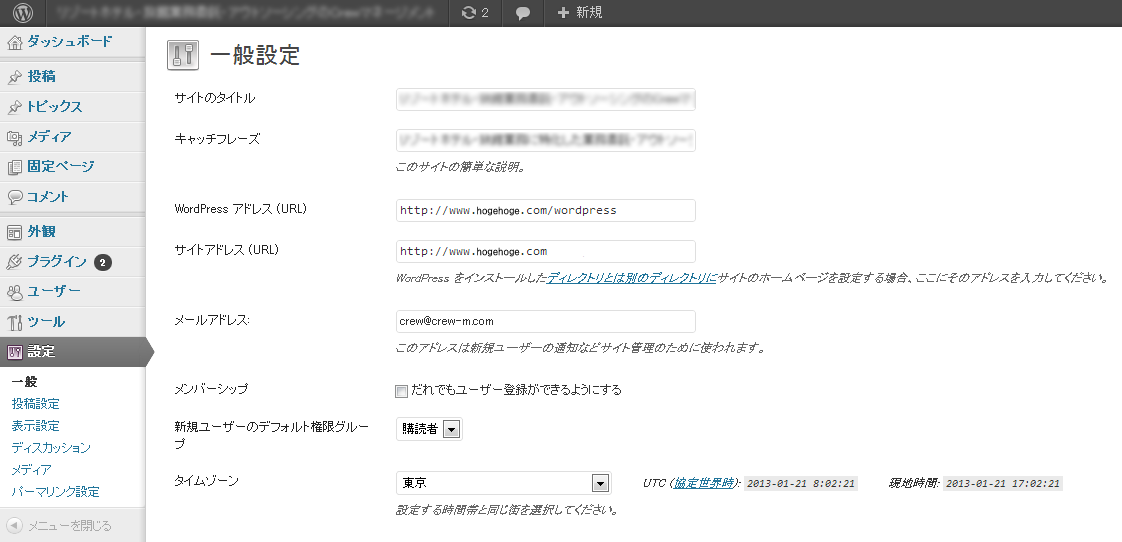

WordPressの「管理画面でサイトのアドレス(URL)」をhttp://www.hogehoge.com/wordpress

の状態でリニューアル作業を行います。この際、http://www.hogehoge.com/wordpressのURLは誰も知らないURLになるため、アクセスされることはありません。

ただし、リニューアル作業中のhttp://www.hogehoge.com/wordpressは検索エンジンに引っかかってほしくない為、検索エンジンでインデックスされないように設定する必要があります。

①サイトのアドレス(URL)が http://www.hogehoge.com/wordpress の状態で作業して

②最終的に http://www.hogehoge.com に修正してページを公開する.

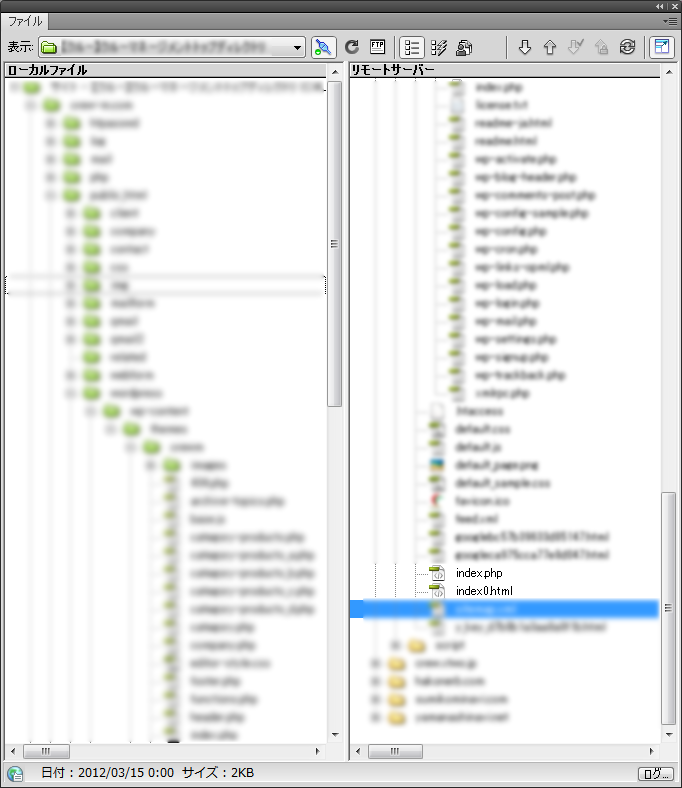

③弊社のサーバーでは、index.phpよりもindex.htmlが優先的に読み込まれるため、変更後に、元の画面に戻したいときは、ftpサーバー上で、ファイル名を操作して表示を操作しました。

-

【Word Press白紙】Dreamweaverの依存ファイルアップロード後

(

wordpressワードプレス

)

[18952 view]

2011年08月07日

【Word Press白紙】Dreamweaverの依存ファイルアップロード後

(

wordpressワードプレス

)

[18952 view]

2011年08月07日

-

Wordpressで作ったHPを携帯スマホで更新する方法

(

wordpressワードプレス

)

[14841 view]

2014年02月22日

Wordpressで作ったHPを携帯スマホで更新する方法

(

wordpressワードプレス

)

[14841 view]

2014年02月22日

-

Wordpressでホームページをリニューアル。作業の流れとURLの切り替え方法。

(

wordpressワードプレス

)

[14509 view]

2013年06月24日

Wordpressでホームページをリニューアル。作業の流れとURLの切り替え方法。

(

wordpressワードプレス

)

[14509 view]

2013年06月24日

-

公開時にwordpressのサイトURLを変更する際の注意※エックサーバー

(

wordpressワードプレス

)

[14459 view]

2013年11月09日

公開時にwordpressのサイトURLを変更する際の注意※エックサーバー

(

wordpressワードプレス

)

[14459 view]

2013年11月09日

-

ワードプレスをサブディレクトリにインストールして、運用する方法

(

wordpressワードプレス

)

[14428 view]

2012年03月08日

ワードプレスをサブディレクトリにインストールして、運用する方法

(

wordpressワードプレス

)

[14428 view]

2012年03月08日

-

wordpress作業の注意。ローカルファイルとリモートのファイルに差が出ます。

(

wordpressワードプレス

)

[13354 view]

2013年07月13日

wordpress作業の注意。ローカルファイルとリモートのファイルに差が出ます。

(

wordpressワードプレス

)

[13354 view]

2013年07月13日

-

wordpressをインストール後文字化け。対処法

(

wordpressワードプレス

)

[13292 view]

2012年11月28日

wordpressをインストール後文字化け。対処法

(

wordpressワードプレス

)

[13292 view]

2012年11月28日

-

wordpressで作ったHPの検索結果にHTMLタグが表示される時の対処法

(

wordpressワードプレス

)

[12482 view]

2014年01月03日

wordpressで作ったHPの検索結果にHTMLタグが表示される時の対処法

(

wordpressワードプレス

)

[12482 view]

2014年01月03日

-

GoogleやYahoo!の検索結果でHTMLが表示されてしまう時の対処法

(

wordpressワードプレス

)

[11879 view]

2013年06月20日

GoogleやYahoo!の検索結果でHTMLが表示されてしまう時の対処法

(

wordpressワードプレス

)

[11879 view]

2013年06月20日

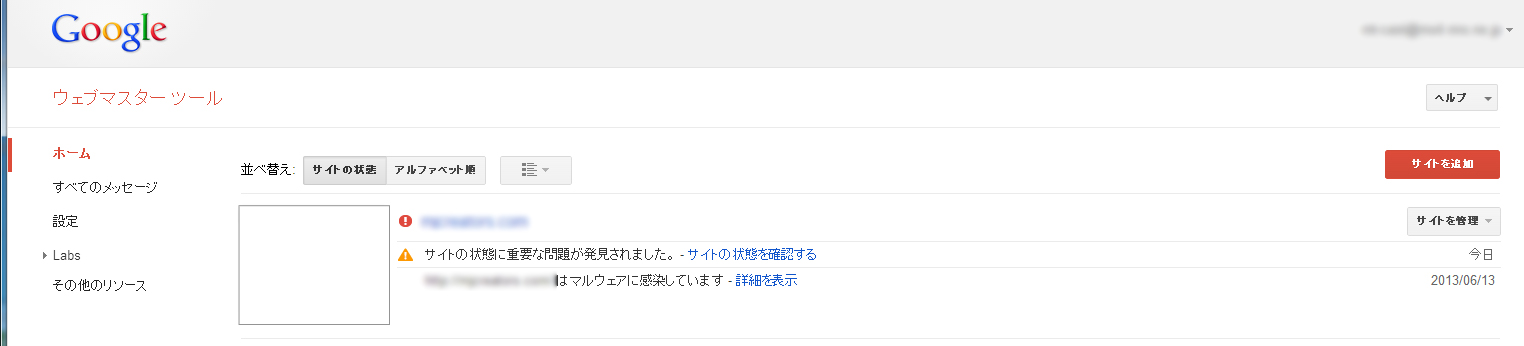

ウェブサイトの不正なソフトウェアを事前に検出しました。

突然、知り合いのホームページが、「ウェブサイトの不正なソフトウェアを事前に検出しました」と表示されるようになりました。

このウェブサイトにアクセスすると、コンピュータに損害が生じる可能性があります。

ウェブサイトの不正なソフトウェアを事前に検出しました。

Google Chrome が ※※※.com へのアクセスをブロックしました。

これまでこのウェブサイトに問題なくアクセスしていた場合でも、現在アクセスすると、お使いのパソコンが不正なソフトウェアに感染する恐れがあります。

不正なソフトウェアとは、なりすまし犯罪、金銭的な損失、ファイルの完全削除といった問題を起こす悪意のあるソフトウェアのことです。

管理者の方は、詳細を確認しましょう。

Googleの診断を確認して、感染状況をチェックします。

詳細設定 → このウェブサイトの問題に関する詳細

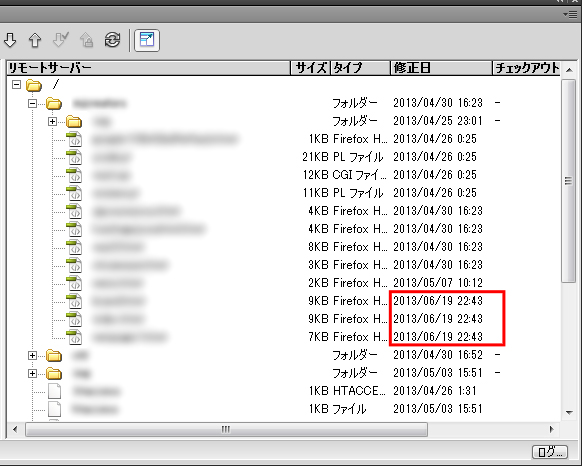

FTPソフトで、ファイルの更新日を確認しましょう

FTPソフトで、リモート側のファイル更新日を確認すると、今回改竄されたページのみ、

身に覚えのない更新が行われています。完全にクロです。

ホームページの改ざんは下記のファイルで行われます。

- HTMLファイル(.html)

- JSPファイル(.jsp)

- PHPファイル(.php)

- JavaScriptファイル(.js)

- JSONファイル(.json)

- テンプレートファイル(.tpl)

- 分散設定ファイル(.htaccess)

PCがウィルスに感染してからホームうページが改竄されるまでの流れ

多くは共通して「0c0896」等の文字列が埋め込まれています。改ざんサイトを閲覧した際、悪性サイトへリダイレクトをさせ、そこでマルウェアに感染させます

- パソコンがウィルスに感染

- ウィルスがFTPやSSHアカウント情報を窃取して、第三者に送信

- 第三社がFTPやSSHアカウント情報をつかって、プログラムによって、

- ホームページのソースに悪意のあるプログラムを埋め込む

- ホームページを見た人が、悪意のあるページにリダイレクトで移動させられ、ウィルスに感染。

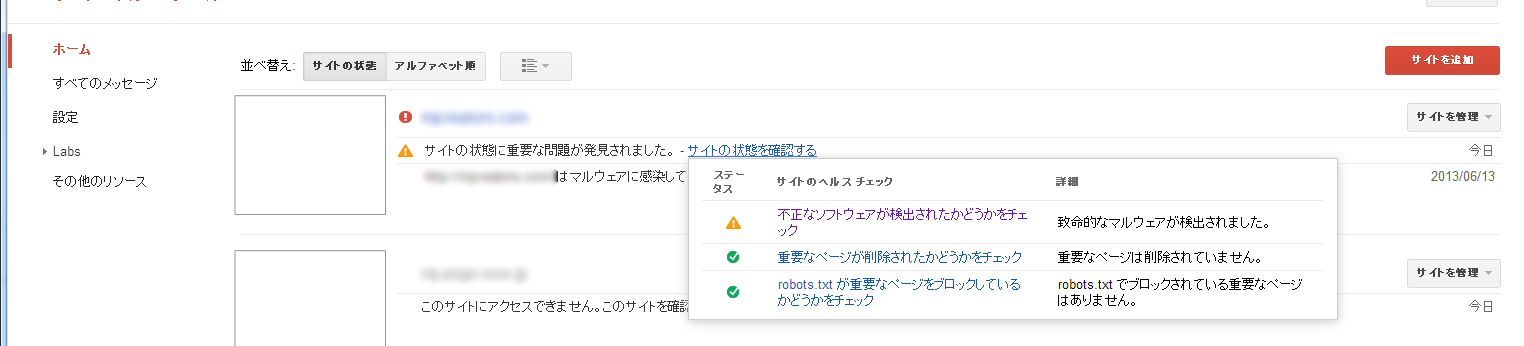

ホームページが改竄。アクセスがブロックされてから、復旧までの流れ

- この問題に対応するPCがウィルスに感染していないか確認。(完全ウィルススキャンをしてください。)

- ウィルスに感染していたら、駆除。ウィルスに感染していないことがわかったらこのPCで対処を続けます。

- FTP情報が第三者に漏れていたことが考えられるため、FTPパスワードを変更します。

-

現在アップロードされているファイルをすべて削除して、感染する前のファイルをアップロード

FTP情報を抜かれているとしたら、現在アップロードされているファイルは、すべて疑わしいファイルとなります。

そこで、もしも感染する前のオリジナルのファイルがあれば、

現在、アップロードされているファイルは全て削除して、感染していないオリジナルファイルを全てアップロードしたほうが安全です。 - 最後にウェブマスターツールにログインして、再審査を受けます

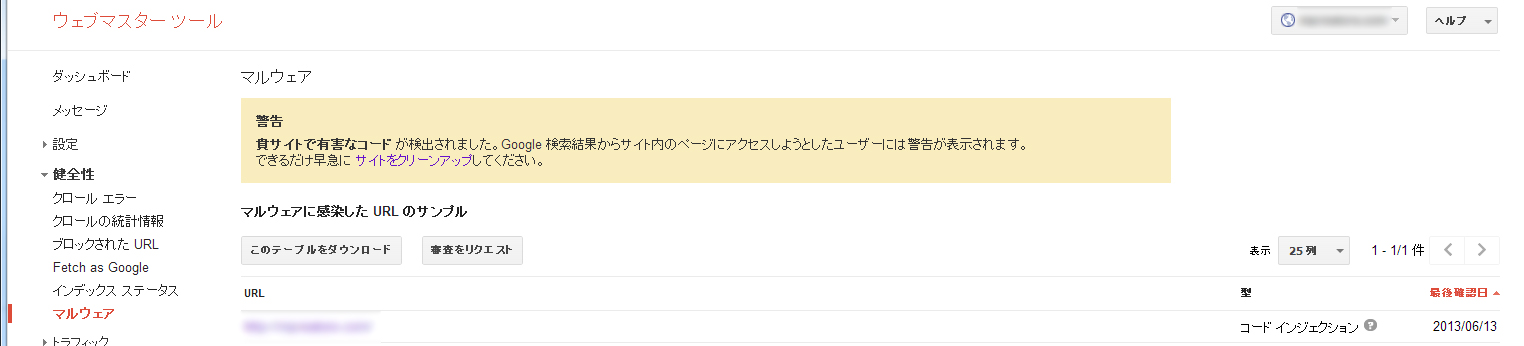

ホームページが改ざんされた後のウェブマスターでの再審査要求方法について

まずウェブマスターツールにログイン

サイトの情報を確認する

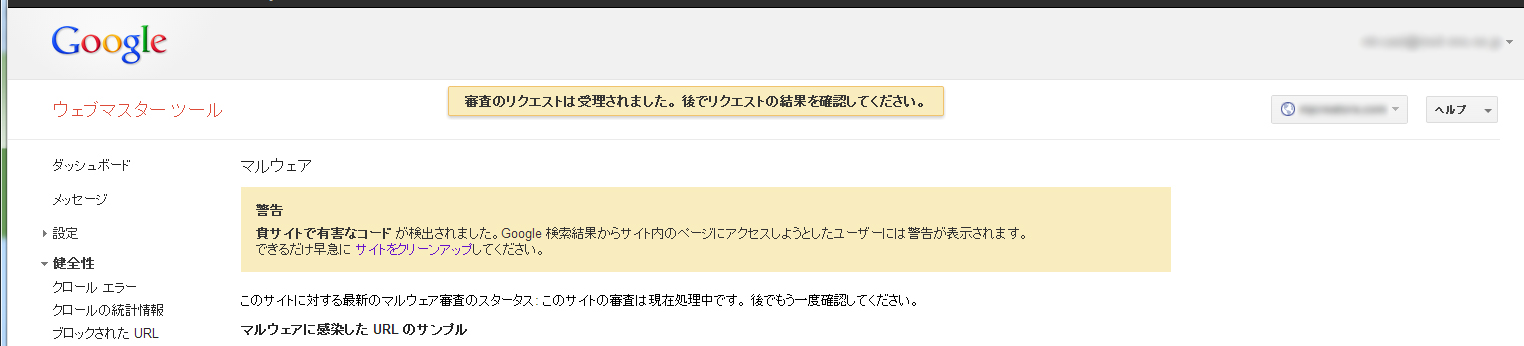

再審査リクエストを送ります。

審査のリクエストが受理されたことを確認します。

数日後に、ページが表示されるようになります。

-

ノートンシマンテックインターネットセキュリティ2010プロダクトキーの確認方法

(

セキュリティ関係

)

[24550 view]

2011年04月23日

ノートンシマンテックインターネットセキュリティ2010プロダクトキーの確認方法

(

セキュリティ関係

)

[24550 view]

2011年04月23日

-

シマンテックエンドポイント11インストール方法

(

セキュリティ関係

)

[19838 view]

2011年09月16日

シマンテックエンドポイント11インストール方法

(

セキュリティ関係

)

[19838 view]

2011年09月16日

-

ノートンの挙動は?

(

セキュリティ関係

)

[19597 view]

2010年09月28日

ノートンの挙動は?

(

セキュリティ関係

)

[19597 view]

2010年09月28日

-

Blue-rayの映像のキャプチャを取る方法

(

セキュリティ関係

)

[19015 view]

2016年03月05日

Blue-rayの映像のキャプチャを取る方法

(

セキュリティ関係

)

[19015 view]

2016年03月05日

-

マイナンバーの郵送時の注意点~透けない封筒と簡易書留~

(

セキュリティ関係

)

[17334 view]

2015年11月14日

マイナンバーの郵送時の注意点~透けない封筒と簡易書留~

(

セキュリティ関係

)

[17334 view]

2015年11月14日

-

修理後のoutlook2013プレインストール版のインストールとwindows10アップデート

(

セキュリティ関係

)

[16759 view]

2016年02月03日

修理後のoutlook2013プレインストール版のインストールとwindows10アップデート

(

セキュリティ関係

)

[16759 view]

2016年02月03日

-

セキュリティ対策について

(

セキュリティ関係

)

[15636 view]

2010年07月26日

セキュリティ対策について

(

セキュリティ関係

)

[15636 view]

2010年07月26日

-

ノートン Norton Internet Security 2012 2年間 3台パックを2000円台で

(

セキュリティ関係

)

[14615 view]

2012年11月19日

ノートン Norton Internet Security 2012 2年間 3台パックを2000円台で

(

セキュリティ関係

)

[14615 view]

2012年11月19日

-

NDAの読み方と意味

(

セキュリティ関係

)

[14215 view]

2012年07月26日

NDAの読み方と意味

(

セキュリティ関係

)

[14215 view]

2012年07月26日

-

不正なソフトウェアを検出。ホームページ改竄から復旧までの流れ

(

セキュリティ関係

)

[13939 view]

2013年06月21日

不正なソフトウェアを検出。ホームページ改竄から復旧までの流れ

(

セキュリティ関係

)

[13939 view]

2013年06月21日

GoogleやYahoo!の検索結果でHTMLタグが表示されてしまう時の対処法

GoogleやYahoo!の検索結果でHTMLタグが表示されてしまう件について、

WordPressで作成したサイトのみこの現象が発生していたので調査いたしました。

Serch Exclude HTML Tags プラグインをインストールして問題解決

serch exclude html tagsプラグインをwordpress内で検索して、インストールしてください。

-

【Word Press白紙】Dreamweaverの依存ファイルアップロード後

(

wordpressワードプレス

)

[18952 view]

2011年08月07日

【Word Press白紙】Dreamweaverの依存ファイルアップロード後

(

wordpressワードプレス

)

[18952 view]

2011年08月07日

-

Wordpressで作ったHPを携帯スマホで更新する方法

(

wordpressワードプレス

)

[14841 view]

2014年02月22日

Wordpressで作ったHPを携帯スマホで更新する方法

(

wordpressワードプレス

)

[14841 view]

2014年02月22日

-

Wordpressでホームページをリニューアル。作業の流れとURLの切り替え方法。

(

wordpressワードプレス

)

[14509 view]

2013年06月24日

Wordpressでホームページをリニューアル。作業の流れとURLの切り替え方法。

(

wordpressワードプレス

)

[14509 view]

2013年06月24日

-

公開時にwordpressのサイトURLを変更する際の注意※エックサーバー

(

wordpressワードプレス

)

[14459 view]

2013年11月09日

公開時にwordpressのサイトURLを変更する際の注意※エックサーバー

(

wordpressワードプレス

)

[14459 view]

2013年11月09日

-

ワードプレスをサブディレクトリにインストールして、運用する方法

(

wordpressワードプレス

)

[14428 view]

2012年03月08日

ワードプレスをサブディレクトリにインストールして、運用する方法

(

wordpressワードプレス

)

[14428 view]

2012年03月08日

-

wordpress作業の注意。ローカルファイルとリモートのファイルに差が出ます。

(

wordpressワードプレス

)

[13354 view]

2013年07月13日

wordpress作業の注意。ローカルファイルとリモートのファイルに差が出ます。

(

wordpressワードプレス

)

[13354 view]

2013年07月13日

-

wordpressをインストール後文字化け。対処法

(

wordpressワードプレス

)

[13292 view]

2012年11月28日

wordpressをインストール後文字化け。対処法

(

wordpressワードプレス

)

[13292 view]

2012年11月28日

-

wordpressで作ったHPの検索結果にHTMLタグが表示される時の対処法

(

wordpressワードプレス

)

[12482 view]

2014年01月03日

wordpressで作ったHPの検索結果にHTMLタグが表示される時の対処法

(

wordpressワードプレス

)

[12482 view]

2014年01月03日

-

GoogleやYahoo!の検索結果でHTMLが表示されてしまう時の対処法

(

wordpressワードプレス

)

[11879 view]

2013年06月20日

GoogleやYahoo!の検索結果でHTMLが表示されてしまう時の対処法

(

wordpressワードプレス

)

[11879 view]

2013年06月20日

フェイスブック内のSEO対策とSNS最適化

フェイスブックのSEOで重要な項目は会社概要・説明・ミッション

会社概要・説明・ミッションの項目は、2013年6月現在、GoogleやYahoo!等のサーチエンジンにインデックスされています。この項目に、SEOで狙いたいキーワードを埋め込みましょう。

-

facebookの「いいね」「おすすめ」「シェア」ボタンの違いについて

(

facebookフェイスブック

)

[84988 view]

2011年12月01日

facebookの「いいね」「おすすめ」「シェア」ボタンの違いについて

(

facebookフェイスブック

)

[84988 view]

2011年12月01日

-

Facebookの開発者登録(アカウントの認証)が、携帯電話のメールアドレスや、クレジットカードを登録してもできないとき

(

facebookフェイスブック

)

[39900 view]

2011年04月22日

Facebookの開発者登録(アカウントの認証)が、携帯電話のメールアドレスや、クレジットカードを登録してもできないとき

(

facebookフェイスブック

)

[39900 view]

2011年04月22日

-

facebook 検索エンジンで 個人名での検索を拒否する方法

(

facebookフェイスブック

)

[36609 view]

2011年04月28日

facebook 検索エンジンで 個人名での検索を拒否する方法

(

facebookフェイスブック

)

[36609 view]

2011年04月28日

-

facebookニュースフィードとウォールの違いと表示方法

(

facebookフェイスブック

)

[30015 view]

2011年04月21日

facebookニュースフィードとウォールの違いと表示方法

(

facebookフェイスブック

)

[30015 view]

2011年04月21日

-

facebookページのURLの確認方法と短くわかりやすいURLへの変更方法 ファン数による機能制限について

(

facebookフェイスブック

)

[29317 view]

2011年05月06日

facebookページのURLの確認方法と短くわかりやすいURLへの変更方法 ファン数による機能制限について

(

facebookフェイスブック

)

[29317 view]

2011年05月06日

-

いつもと違う場所からFacebookにログインしましたか?

(

facebookフェイスブック

)

[28091 view]

2011年06月07日

いつもと違う場所からFacebookにログインしましたか?

(

facebookフェイスブック

)

[28091 view]

2011年06月07日

-

facebook「Wall Paper」ページ編集方法 facebookのRSS Graffitiというアプリをインストールすると表示される。

(

facebookフェイスブック

)

[25900 view]

2011年05月08日

facebook「Wall Paper」ページ編集方法 facebookのRSS Graffitiというアプリをインストールすると表示される。

(

facebookフェイスブック

)

[25900 view]

2011年05月08日

-

facebookページ、xoops、twitter、アメブロ、mixiボイス、アメバなう、はてなブックマーク、RSS、携帯メール連動 更新方法と使い分け

(

facebookフェイスブック

)

[25624 view]

2011年05月06日

facebookページ、xoops、twitter、アメブロ、mixiボイス、アメバなう、はてなブックマーク、RSS、携帯メール連動 更新方法と使い分け

(

facebookフェイスブック

)

[25624 view]

2011年05月06日

-

facebookの「いいね」ボタンが英語「like」と表示されてしまう場合の対処法

(

facebookフェイスブック

)

[24740 view]

2011年07月25日

facebookの「いいね」ボタンが英語「like」と表示されてしまう場合の対処法

(

facebookフェイスブック

)

[24740 view]

2011年07月25日

-

xoops facebookモジュールのインストール利用方法

(

facebookフェイスブック

)

[22980 view]

2011年04月27日

xoops facebookモジュールのインストール利用方法

(

facebookフェイスブック

)

[22980 view]

2011年04月27日